Introducción

Los crímenes trasnacionales han tomado un fuerte impulso por la globalización, ya que esta ha permitido a los criminales traspasar fronteras y, así mismo, obtener mayores beneficios económicos a partir de un mercado global en el que se han infiltrado poco a poco con diversas medidas y encubrimientos. La globalización ha jugado un papel importante, ya que no solamente ha permitido romper fronteras, sino que, con ello, los grupos criminales han logrado un mayor alcance y poder.

Dentro de estos crímenes trasnacionales podemos encontrar al crimen cibernético, el cual es un claro ejemplo de cómo la globalización ha generado un amplio espacio para grupos criminales, llevando su poder a un lugar más allá de lo físico. Han logrado involucrarse en el mundo virtual, consiguiendo que sus actividades ilícitas se muevan de una manera más rápida y a una gran diversidad de espacios y distancias.

Durante la última década, muchas figuras públicas han calificado los ataques por medio de computadoras, las llamadas amenazas cibernéticas, como una de las amenazas más graves para la seguridad nacional en la actualidad (Poulsen, 1999; Porteus, 2001).

El crimen cibernético ocurre de diversas formas, pero tiene un objetivo en común, el cual, al igual que en todos los crímenes trasnacionales, es obtener un beneficio monetario a partir de mercados ilícitos. Las nuevas tecnologías han permitido a los infractores alcanzar su objetivo de una manera más sencilla, remota y ocultando sus identidades, dificultando así el trabajo para las autoridades que buscan castigar estos crímenes.

El objetivo de este ensayo es evidenciar que el crimen cibernético es un problema que debe atenderse con urgencia, ya que representa una nueva amenaza a la seguridad nacional e internacional. Así mismo, se mostrarán los países que han resultado mayormente afectados por este tipo de crímenes y cuáles son los países más seguros e inseguros cibernéticamente; después abordaremos los esfuerzos internacionales que se han realizado para combatir este tipo de crímenes.

Crimen cibernético

Dennis (2005) define al crimen cibernético como aquellas actividades cometidas mediante el uso de una computadora como instrumento para promover fines ilegales; así mismo, menciona que un aspecto importante de este tipo de crimen es su carácter no local, es decir, que las jurisdicciones están separada por grandes distancias.

Este tipo de crimen ha conseguido tener una evolución y crecimiento acelerado, esto podemos relacionarlo a que nos encontramos inmersos en una era digital, en la cual nuestras identidades virtuales son elementos esenciales de la vida cotidiana. La mayoría de la población se encuentra inmersa en este mundo virtual en mayor o menor medida, convirtiendo nuestras identidades en un conjunto de números e identificadores en múltiples bases de datos informáticas de propiedad gubernamental o del sector privado, pues en muchas ocasiones cedemos esta información a páginas y plataformas.

Esto ha permitido que los criminales cibernéticos puedan manipular y acceder a esta información de una manera más sencilla a partir de diversas herramientas, las cuales cada vez son más fáciles de utilizar, por lo que ahora cualquier persona con conocimientos básicos de informática puede cometer algún crimen relacionado a ello.

“Lo que hace que el sistema sea tan vulnerable hoy en día es la confluencia de tres factores: 1) La misma tecnología de red básica; 2) el cambio a sistemas más pequeños y mucho más abiertos; 3) el auge de las redes extensivas al mismo tiempo” (Dunn Cavelty, 2013, p.363). Es decir, de acuerdo a la autora, el sistema de seguridad en cuestiones tecnológicas es débil debido a la universalización de los medios de comunicación y el software utilizado –en los sectores público y privado–, poniendo en una gran vulnerabilidad a los ciudadanos, usuarios corporativos y la seguridad nacional, debido a que están expuestos a actos cometidos por grupos criminales que se esconden en el anonimato permitido por las mismas redes y vías de comunicación.

Es por ello que este tipo de crimen trasnacional se presenta como un nuevo reto, en el cual el enemigo no es fácilmente identificable, ya que al ser grupos especializados pueden llevar a cabo el robo de identidad y usar herramientas que les permitan borrar sus rastros digitales, o bien, que envíen a sistemas y direcciones falsa. La interconexión entre los Estados y las personas es un beneficio óptimo para el mundo, sin embargo, también se presenta como una amenaza hacia la seguridad: “Una mayor conectividad conlleva un mayor riesgo de robo, fraude y abuso” (CISA, 2018).

Amenazas del crimen cibernético

A mediados de la década de 1990, el tema de las amenazas cibernéticas fue catapultado a las agendas políticas de seguridad de muchos países, cuando la comunidad estratégica estableció que sectores clave de la sociedad moderna, incluidos los vitales para la seguridad nacional y el funcionamiento esencial de las economías industrializadas, dependen de un espectro de sistemas de control basados en software nacionales e internacionales altamente interdependientes para su operación fluida, confiable y continua (PCCIP 1997).

Debido a esta interdependencia establecida entre los diversos Estados y ciudadanos, se permite acceder a una red global, en la cual se encuentran los documentos de individuos, corporativos, empresas e incluso documentos confidenciales del gobierno, por lo que se crea un sistema vulnerable para todos. Existen diversos tipos de amenaza que los grupos delictivos cibernéticos pueden representar, que dependen de sus objetivos; estas amenazas han sido clasificadas por diversos autores y las mencionaremos a continuación:

Existen tres tipos de amenazas cibernéticas de acuerdo a la autora Myriam Dunn Cavelty: ciber-crimen, ciber-terrorismo y ciber-guerra[1] (Dunn Cavelty, 2009, p. 180). Cada uno tiene diversas características; en el primero podemos ubicar crímenes como el robo de identidad, la extorsión, venta de pornografía infantil, piratería, etc. Este tipo de crímenes afectan a diversos sectores por la violación de leyes internas y del derecho internacional. La segunda forma implica a los grupos terroristas, los cuales han buscado generar mayor miedo a partir de la tecnología. Si bien es un recurso menos utilizado dentro del terrorismo y no es necesario para sus objetivos, ha funcionado como una nueva vía que pueden ocupar desde diversos puntos. El terrorismo y la desconfianza o el miedo absoluto a la tecnología informática, que capitalizan el miedo a lo desconocido, se combinan (Pollitt, 1997). Por último, tenemos la ciber-guerra, utilizada por los mismos Estados y/o actores gubernamentales y no gubernamentales durante conflictos bélicos e ideológicos; utilizan a la comunidad global para exponer sus puntos e ideas, o bien, para mostrar las atrocidades cometidas mediante el uso de la propaganda y la desinformación.

Schneier (2007) enumera la misma clasificación que la autora anterior, sin embargo, nos menciona qué tipo de crímenes podemos encontrar en cada una de estas formas. En ciber-crimen podemos ubicar los delitos de propiedad intelectual, extorsión y los ataques de denegación de servicio distribuido (DDoS). El ciber-terrorismo consiste en piratear un sistema informático para causar estragos dentro de un país, de manera que se puede atacar las plataformas de energía nuclear, o incluso causar que dos aviones colisionen entre sí. La ciber-guerra consiste en interrumpir las actividades de un país enemigo a partir de los ataques a sus sistemas de comunicación.

El crimen cibernético ha sido clasificado de acuerdo a los mecanismos y objetivos utilizados, lo que nos muestra que puede ir desde un ataque a un individuo hasta redes enteras de una nación, lo que convertierte al acto en una amenaza tanto a nivel nacional como internacional. Al existir una red de conexiones que permiten que los ataques se planeen en un territorio pero sean cometidos en otro (por ejemplo, en el ciber-terrorismo) se transfieren las responsabilidades a la comunidad internacional.

Así mismo, Denning (2001) menciona tres clases de actividad con motivaciones políticas que involucran al internet: activism, hacktivism –actividades que se relacionan al jaqueo de redes y el activismo– y cyber-terrorism –intimidación o coerción contra el gobierno o su población en fomento de objetivos sociales o políticos–.

Este tipo de actividades, que buscan un objetivo de grupos específicos, también representan una amenaza; es por ello que las organizaciones ciberterroristas han tomado una gran relevancia en la agenda política internacional. Las amenazas cibernéticas siempre han estado influenciadas por la revolución de la información saliente, es decir, la evolución y propagación de la información y las tecnologías de la comunicación dentro de todos los aspectos de la vida (Dunn y Brunner, 2007).

La ciberseguridad en el sistema internacional

Los crímenes cibernéticos representan una amenaza a la seguridad internacional, ya que cada vez ocurren con mayor frecuencia. Estos ataques los realizan principalmente organizaciones criminales que pueden encontrarse en países enemigos o incluso dentro del mismo territorio por grupos criminales que buscan obtener beneficios económicos o protestar en contra de alguna política o injusticia social.

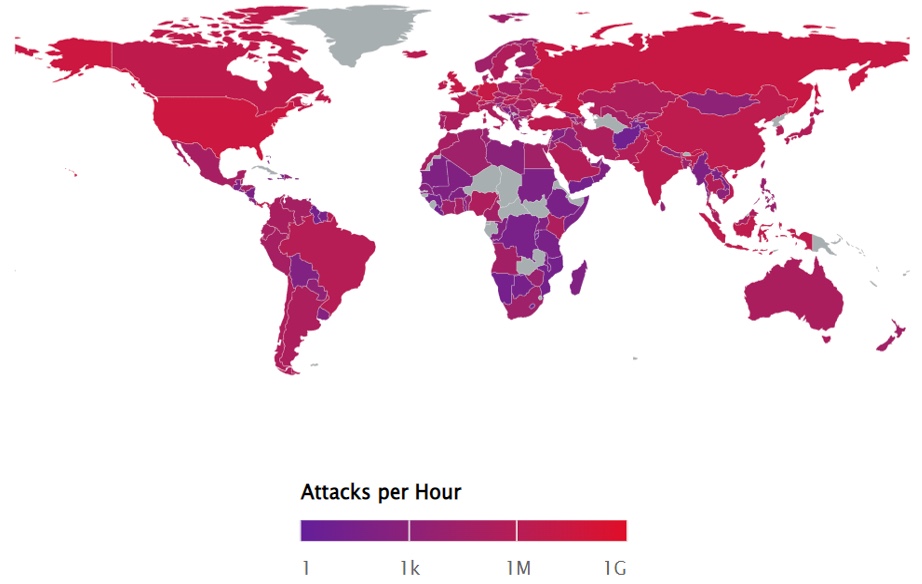

En el Mapa 1 podemos observar los ataques cibernéticos que sufren los países por hora. En esta estadística se incluyen únicamente los ataques dirigidos a las empresas, agrupando amenazas como malware, phishing y ataques al mando y control. Se muestra que el país con mayor número de ataques cibernéticos a sus empresas es Estados Unidos, con un total de 33,407,029 ataques por hora, seguido de Rusia, con 16,805,989, y en tercer lugar Alemania con 12,188,056 ataques por hora. Podemos analizar que el número de ataques es mayor en países altamente avanzados en la tecnología, por lo que el resto de los países se encuentra en una vulnerabilidad máxima; sin embargo, al ser los tres países que encabezan la lista de alto interés social y político la incidencia es mayor.

Este tipo de amenazas deben ser atacadas mediante el apoyo de la misma tecnología, la cual puede representar una gran ventaja para los países si se sabe utilizar y proteger de manera eficaz, es decir, la tecnología puede representar una amenaza y vulnerabilidad, pero al mismo tiempo es el medio de contraataque ante este tipo de crimen. Por esto mismo, es importante destacar a aquellos países que han enfocado sus esfuerzos en la ciberseguridad alta, para así evitar daños y crisis en sus sistemas que generen afectaciones colaterales.

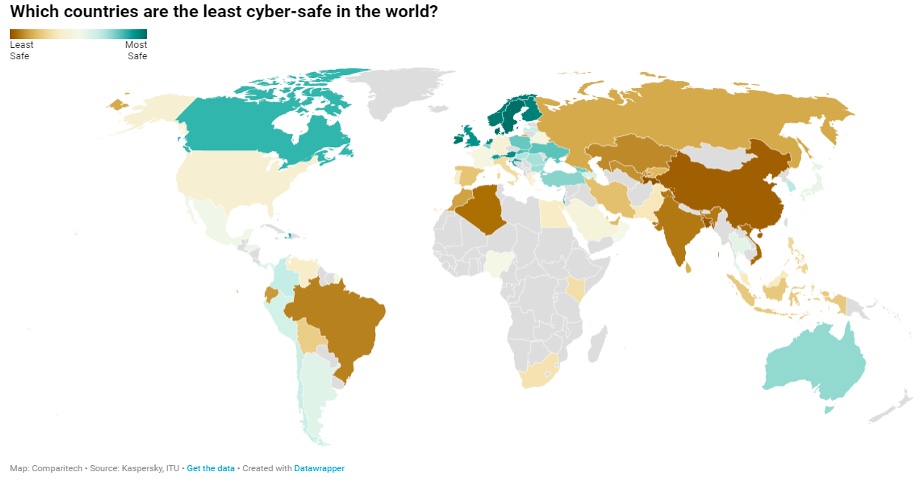

La compañía británica Comparitech realiza un estudio anualmente en el que califica y analiza el comportamiento de patrones y vulnerabilidades cibernéticas de todo el mundo. Se enfoca en resaltar los países más seguros en materia cibernética, así como los más vulnerables, a partir de diversos criterios, como el porcentaje de móviles infectado con malware, el porcentaje de usuarios atacados por virus, tanto en computadoras, móviles y malwares bancarios; el porcentaje de ataques telnet por país de origen, el porcentaje de ataques de criptomineros, los países mejor preparados para los ciberataques, etc.

De acuerdo con los resultados analizados, el país con mayor ciberseguridad es Dinamarca, seguido de Suecia, y en tercer lugar tenemos a Irlanda. Por el lado contrario, los países con una mayor vulnerabilidad, debido a que sus sistemas cibernéticos son los menos seguros, con Tayikistán (1), Bangladesh (2) y China (3).

En el Mapa 1, observamos que el país con mayor número de ataques es Estados Unidos de América (EUA). En contraste con el Mapa 2, podemos observar que EUA se encuentra en la posición 31 de 75 países analizados; por otra parte, Rusia se encuentra en la posición 12 y Alemania en la posición 32. Los tres países con mayor número de ataques se encuentran en un nivel de ciberseguridad medio o bajo, por lo que se requiere una atención urgente dirigida al sector.

Ciberseguridad: instituciones de defensa internacional

Para poder combatir este crimen se requiere de la cooperación internacional, ya que trasciende fronteras y se encuentra en un espacio virtual que resulta de gran amplitud, conexión y evasión. Se requiere que los gobiernos de los Estados estén en constante comunicación e intercambio de información, con el fin de convertir el mundo digital en un espacio seguro para todas y todos. Es por ello que los países han creado diversos mecanismos de ataque.

Uno de estos mecanismos lo encontramos con el Convenio del Consejo de Europa sobre la Ciberdelincuencia, el cual se elaboró en 1996 entre la Unión Europea, EUA, Canadá y Japón, que lo redactaron con el fin de atender los delitos informáticos. También podemos observar al Servicio Secreto de los EUA, el cual se enfoca en los delitos electrónicos mediante la identificación y localización de los ciberdelincuentes internacionales relacionados con intrusiones cibernéticas, fraudes bancarios, filtraciones de datos y otros delitos. Así mismo, está la Cooperación Económica Asia Pacífico (APEC), un plan de acción para luchar contra la delincuencia cibernética, que incluye la protección de la información personal, el desarrollo de capacidades de seguridad cibernética y la sensibilización contra la ciberdelincuencia.

Sin embargo, a pesar del esfuerzo que estos organismos han realizado, las tasas de criminalidad cibernética continúan en incremento y han logrado expandirse por diversas regiones de todo el mundo, por lo que los esfuerzos ya no se deben centrar en una sola región, sino que deben abordarse y evaluarse en cada zona. Si bien, varían los ataques cibernéticos en relación a cada país, es un riesgo internacional que se debe abordar en cooperación internacional y de manera urgente, pues la tecnología avanza constantemente y los grupos criminales también.

Conclusiones

Los grupos criminales trasnacionales han logrado un mayor efecto y control en diversos medios y ámbitos. Así mismo, la era digital ha permitido una mayor expansión y crecimiento en las tasas de criminalidad, por la globalización y las tecnologías proporcionadas. La globalización y la innovación tecnológica no sólo han afectado el comercio legítimo, sino que al mismo tiempo han revolucionado el crimen organizado (Corbino, 2016).

Es por ello que este tipo de crimen debe ser abordado desde las relaciones internacionales, las cuales se deben basar en la cooperación financiera, de tecnología e intercambio de información. Los ataques cibernéticos son económicamente devastadores, debido al gran número de fraudes, extorsiones y robo de información que implican, además de representar una amenaza a nivel internacional. La principal amenaza que preocupa a los gobiernos es el ciber-terrorismo, sin embargo, los esfuerzos no deben enfocarse únicamente a este tipo de ciber-crimen, ya que los demás tipos también resultan en afectaciones directas para la seguridad.

Si bien la amenaza no se puede ignorar por completo, los responsables de la toma de decisiones y los expertos deben tener especial cuidado de no fomentar una “angustia cibernética” innecesaria (Dunn Cavelty, 2009, p. 187).

Referencias

- CISA, Cybersecurity and Infrastructure Security Agency. (2018.) Combating Cyber Crime. Disponible en: https://www.cisa.gov/combating-cyber-crime (Consultado: 01 de diciembre 2021).

- Corbino, M. (2016) La tecnología utilizada para combatir al crimen organizado. Disponible en: https://reconciliandomundos.com.ar/la-tecnologia-utilizada-para-combatir-al-crimen-organizado/ (Consulta: 02 de diciembre 2021).

- Denning, D. (2001) Activism, hacktivism, and cyberterrorism: The internet as a tool for influencing foreign policy, in Arquilla, J. and Ronfeldt, D. (eds) Networks and Netwars: The Future of Terror, Crime, and Militancy, Santa Monica: RAND, pp. 239-288.

- Dennis, M.A. (2005) Cybercrime. Disponible en: https://www.britannica.com/contributor/Michael-Aaron-Dennis/4346 (Consulta: 01 de diciembre 2021).

- Dunn Cavelty, M. and Brunner, E. (2007) Information, power, and security: An outline of debates and implication in Dunn Cavelty, M., Mauer, V. and Krishna-Hensel, S.-F. (eds) Power and Security in the Information Age: Investigating the Role of the State in Cyberspace, Aldershot: Ashgate, pp. 1-18.

- Dunn Cavelty, M. (2009) Cyber-threats, in Dunn, M. and Mauer, V. (eds) The Routledge Handbook of Security Studies, London, pp. 180-189.

- Dunn Cavelty, M. (2013) Cyber-security, in Collins, A. (eds) Contemporary Security Studies, Oxford University Press, pp. 362-378.

- PCCIP, President´s Comission on Critical Infrastructure Protection. (1997) Critical Foundations: Protecting America´s Infrastructures, Washington, DC: US Government Printing Office.

- Pollitt, M.M. (1997) Cyberterrorism – Fact or fancy?, Proceeding of the 20th National Information Systems Security Conference, pp. 285-289.

- Porteus, L. (2001) Feds still need to define role in tackling cyberterror, panelists say. Disponible en: www.govexec.com/dailyfed/0501/051501td.htm (Consulta: 01 de diciembre de 2021).

- Poulsen, K. (1999) Info war or electronic sabre rattling? ZDNet. Disponible en: http://news.zdnet.com/2100-9595_22-515631.html?legacy=zdnn (Consulta: 01 de diciembre de 2021).

- Schneier, B. (2007) Schneier on security: A blog coverign security and security technology. Disponible en: www.schneier.com/blog/archives/2007/06/cyberwar.html (Consulta: 02 de diciembre 2021)

Bibliografía

- Bischoff, P. (2021) Which countries have the worst (and best) cybersecurity?. Disponible en: https://www.comparitech.com/blog/vpn-privacy/cybersecurity-by-country/ (Consultado en : 28 noviembre 2021).

- CISA, Cybersecurity and Infrastructure Security Agency. (s.f.) Combating Cyber Crime. Disponible en: https://www.cisa.gov/combating-cyber-crime (Consultado: 01 de diciembre 2021).

- Corbino, M. (2016) La tecnología utilizada para combatir al crimen organizado. Disponible en: https://reconciliandomundos.com.ar/la-tecnologia-utilizada-para-combatir-al-crimen-organizado/ (Consulta: 02 de diciembre 2021).

- Dennis, M.A. (2005) Cybercrime. Disponible en: https://www.britannica.com/contributor/Michael-Aaron-Dennis/4346 (Consulta: 01 de diciembre 2021).

- Eliasson, J. (2015) 13º Congreso de las Naciones Unidas sobre Prevención del Delito y Justicia Penal.Disponible en: https://www.un.org/es/events/crimecongress2015/cibercrime.shtml (Consultado: 30 de noviembre 2021).

- FBI, Federal Bureau of Investigation. (2021) The cyber threat. Disponible en: https://www.fbi.gov/investigate/cyber#Combating-the%20Threat (Consulta: 30 de noviembre 2021).

- Hernández, M. (2020) Selección Forbes 2020: Estos son los países más ciberseguros del mundo. Disponible en: https://www.forbes.com.mx/radiografia-cuales-son-los-paises-mas-ciberseguros-del-mundo/ (Consultado: 29 noviembre 2021).

- National Crime Agency. (2021) Cybercrime. Disponible en: https://www.nationalcrimeagency.gov.uk/what-we-do/crime-threats/cyber-crime (Consulta: 30 de noviembre 2021)

Recursos gráficos

MAPA 1: Bischoff, P. (2021) Which countries have the worst (and best) cybersecurity?. Disponible en: https://www.comparitech.com/blog/vpn-privacy/cybersecurity-by-country/ (Consultado en: 28 noviembre 2021)

MAPA 2: Akamai. (2021) Supervisar las amenazas empresariales. Disponible en: https://www.akamai.com/es/visualizations/visualizing-akamai (Consultado en: 28 de noviembre 2021)

[1] Traducción del inglés al español, realizada por la autora.

WENDY MARTÍNEZ ES ESTUDIANTE DE LA LICENCIATURA EN RELACIONES INTERNACIONALES DE LA UNIVERSIDAD AUTÓNOMA DE QUERÉTARO (UAQ)